Le leader indépendant de l’intégration et de la gestion

des flux digitaux des entreprises

Le leader indépendant de l’intégration et de la gestion

des flux digitaux des entreprises

Une demande, besoin d’un conseil ?

0821 201 201 (0,18€ TTC/min)

Le leader indépendant de l’intégration et de la gestion

des flux digitaux des entreprises

Le leader indépendant de l’intégration et de la gestion

des flux digitaux des entreprises

Une demande, besoin d’un conseil ?

0821 201 201 (0,18€ TTC/min)

Avec l’accélération de la production de données dans les entreprises, la sauvegarde et l’archivage sont devenus des pans entiers du SI. Les coûts associés à ces composantes sont parfois considérés comme un mal nécessaire lié à un service qui ne sert pas directement la production.

Ainsi, certaines organisations se sont orientées vers des sauvegardes à minima ou vers l’externalisation de ces fonctions dans un cloud.

Les sinistres sur de gros datacenters ou par cyberattaques, qui secouent le paysage français régulièrement, mettent en exergue l’importance de structurer son approche vis à vis de la politique et des moyens de sauvegarde.

Qui n’a pas écrasé par mégarde un rapport de suivi les ventes ou des données clients ? Des mécanismes de rétention de versions documentaires existent, mais ils ne sont pas systématisés ou même correctement utilisés.

Dans ce cas de figure, la solution la plus simple est de demander à l’exploitation informatique de récupérer le fichier concerné dans les sauvegardes pour le restaurer. Chez NXO, cela représente 80% des tickets ouverts par nos clients impliquant les sauvegardes. Les outils de sauvegarde sont devenus très performants pour ce type de demande et permettent de les traiter rapidement avec le minimum de perte de données.

Restauration granulaire et timeline :

Du point de vue de la granularité, Veeam, Rubrik, Comvault et d’autres outils apportent une capacité à restaurer de manière très fine les éléments d’un SI. De la restauration d’un serveur complet, virtuel ou non, il est possible de rechercher et de traiter un seul fichier ou mail.L’autre point important est à quelle date remonter dans le temps ? Dorénavant, quasiment tous les outils ont un système de gestion de timeline, permettant de remonter sur plusieurs heures à plusieurs semaines ou mois de manière intuitive et rapide. Il est par contre indispensable que le client ou l’utilisateur comprenne que dans le cas de la perte d’un seul fichier, il est le seul arbitre et « sachant » qui puisse donner les informations pertinentes sur la bonne date.

Il existe un autre cas de figure, bien plus stressant pour l’entreprise, qui donne tout son sens à la sauvegarde : la perte totale des données de production. Ce type d’incident est heureusement assez rare. Son origine provient de multiples facteurs.

On pense tous à l’incident majeur : l’incendie de la salle serveur. C’est une histoire pour se faire peur qui est citée très fréquemment dans les échanges avec nos clients. Le risque existe, l’actualité récente de gros hébergeurs en est la preuve.

Ce scénario est assez plausible et ses conséquences sont diverses. Une entreprise de fabrication d’éléments en métal pour le BTP nous racontait qu’elle avait rencontré un problème de sauvegarde durant un été. On n’a déploré aucun incident grave, mais un serveur a perdu ses disques durs. Cela a eu pour conséquence la perte de deux semaines de saisie des commandes et de gestion de la logistique, qui ont été rattrapées par l’action des équipes internes et celles des clients et fournisseurs. Néanmoins cette défaillance a été vécue comme une honte par la direction de l’entreprise.

Dans le monde normal, cette entreprise a compris qu’un incendie qui détruit des machines-outils, un entrepôt et la salle serveur, aurait comme résultat l’intervention des assurances et une commande de nouvelles machines et de stock de matière premières. C’est une situation qui est compréhensible par le client. Par contre, ceux-ci risquent d’être bien moins compréhensifs sur la nécessité de devoir refournir toutes les informations des commandes passées depuis plusieurs mois. Cette intolérance est devenue la norme : la donnée est vitale et elle se gère plus simplement que des machines-outils. Sa perte est donc devenue inadmissible et peut remettre en question la pérennité de l’entreprise.

Quand le danger devient cyber, la sauvegarde est aussi un secours. Cela devient même encore plus critique, puisque les outils de production métier restent opérationnels, alors que le SI, centralisateur des données servant à faire tourner correctement ces outils, subit une défaillance extrême.

C’est ce qui se passe dans les cas de rançonnage. Cette situation est critique pour les sociétés touchées car elles subissent une attaque bloquant le fonctionnement de toute l’entreprise et doivent payer une rançon pour en sortir.

Nous rappelons que les recommandations sont de ne jamais payer. Céder revient à alimenter un attaquant, qui se renforce avec l’argent de la rançon. Le cercle vicieux est total. De plus, le paiement n’est pas un gage de restauration. En effet, 11% des entreprises rançonnées ne recouvrent pas leurs données.

Seule une sauvegarde, bien à l’abri des cryptolokers, garantit le rétablissement du système d’information dans un délai malheureusement difficilement maitrisable.

Ceux qui se disent que la rançon sera couverte par les compagnies d’assurances, risquent de tomber de haut, car celles-ci commencent à se désengager de ce type de risques. En effet le nombre d’attaques et la faiblesse structurelle des SI face à ces menaces sont des facteurs trop impactant pour leur propre business.

Comme vu précédemment, la sauvegarde est un mal nécessaire absolument obligatoire et efficace, s’il est bien appliqué.

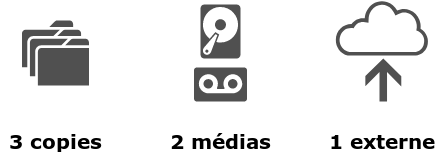

La règle des 3, 2, 1 est un marronnier de la sauvegarde. Elle est souvent rappelée mais malheureusement rarement appliquée…

Cette règle fondamentale pour la sécurité du système d’information indique que vous devez avoir 3 copies de vos données, sur 2 supports différents dont 1 copie à l’extérieur du réseau de l’entreprise ou non connectée.

Les entreprises disposent au moins d’une copie de production, et d’une sauvegarde. La troisième copie des données n’est pas forcément installée partout. Avec la mise en œuvre des solutions de PCA, on dispose rapidement de bien plus de copies, mais ce n’est qu’une synchronisation des données de production au moment de l’écriture. Si la donnée est corrompue d’un côté, elle va le devenir instantanément de l’autre. C’est pourquoi, en PCA, on ne comptabilise le nombre de copies des données qu’une fois. Un PRA, qui implique des réplications espacées des données, permet déjà d’éviter certains incidents.

Mais il faut bien avoir conscience que ni PCA, ni PRA ne sont des « sauvegardes ». De même les outils de snapshots de baies ne sont pas des sauvegardes, mais uniquement des images de la donnée sur le même media. C’est pratique d’un point de vue opérationnel, mais ne représente aucunement une véritable sauvegarde, car les données restent sur le même média et le même stockage, celui-ci pouvant défaillir.

Ainsi la notion de deux média a une importance critique. Combien de fois avons nous vu des clients estimer être en sécurité, parce que la donnée de production était sauvegardée, via un logiciel de sauvegarde sur la même baie de stockage que sa production. L’emplacement physique de cette sauvegarde doit éveiller votre attention, car il est important que la copie 1 ne soit pas dans la même salle que la copie 2 et pas non plus dans la même salle que la copie 3. Pour rappel, l’incident physique est un risque du système d’information.

L’externalisation est traitée historiquement par des bandes magnétiques. Très pratiques pour rendre le service que l’on attend, elles demeurent compliquées à gérer. Elle consiste en la réalisation d’une copie de la sauvegarde hors réseau, ou du moins hors du réseau qui alimente la production. L’idée est qu’en cas de compromission par un hacker ou par un virus, cette ultime sauvegarde ne soit pas impactée. En effet, les hackers, par des principes d’élévation de privilèges vont tenter de prendre le contrôle, par zones successives, du réseau et de l’ensemble du SI. De même, un virus tente de pénétrer l’ensemble des couches réseau d’une cible. Dans les 2 cas, avoir une sauvegarde hors réseau permet d’éviter une compromission de cette dernière.

Depuis de nombreuses années, pour compenser la complexité (et l’ennui) de gérer des bandothèques magnétiques, l’externalisation vers le Cloud est devenue chose courante. Autrefois fortement freiné par les bandes passantes de faible débit, il est désormais possible de disposer d’une copie externe, plus simplement accessible et configurable, chez un service provider. Par contre, il arrive fréquemment que les premières copies, pesant un poids considérable, soit compliquées à réaliser dans les fenêtres nocturnes de sauvegardes. Certains clients découvrent avec déplaisir 1 mois plus tard, que la sauvegarde quotidienne n’est toujours pas externalisée. Des passages par des solutions physiques permettent de contourner ces problèmes.

NXO propose ce type d’accompagnement en partenariat avec Veeam

Veeam est un des leaders de la sauvegarde connu pour la simplicité de ses solutions.

La première copie de données est votre propre production. La solution Veeam sauvegarde les machines virtuelles de votre cloud privé/public, ou de vos serveurs physiques, ou encore de vos boites aux lettres O365. Cette sauvegarde sera configurée à destination d’une baie de stockage ou d’un serveur rempli de disques, dédié à la sauvegarde dans une autre salle de votre bâtiment. Cela constituera votre seconde copie. Cette configuration permet une protection contre les risques physiques de la salle principale et avec une destination de sauvegarde en XFS, une première protection contre les Ransomware. Enfin, cette sauvegarde sera envoyée à l’extérieur dans le Veeam Cloud Connect de votre partenaire NXO, afin de disposer de votre troisième copie hors site.

Mes applications et mes données sont dans le Cloud, je n’ai rien à craindre !

Cette affirmation est loin d’être juste. Il faut déjà savoir de quel cloud on parle. Le Cloud, surtout public, réplique la donnée, il ne la sauvegarde pas forcément. Un service provider répond à la notion d’accès au service mais pas forcément à la pérennisation de la donnée.

Théoriquement, la donnée est de la responsabilité des clients dans tous les cas. En revanche, en mode SaaS, il est fréquent que l’accès à la donnée et donc la capacité à la sauvegarder soit une action réservée au service provider. C’est surtout vrai pour les applications métiers spécifiques. Il existe des cas où même si on a un mode SaaS, le service provider ne fournisse qu’une simple corbeille permettant de temporiser l’effacement des données. C’est le cas de Microsoft 365. Si vous supprimez, même par erreur, un fichier, il sera mis en corbeille durant 90 jours et disparaitra totalement au delà de cette période.

Il devient pertinent de sauvegarder les données du Cloud.

L’incendie récent d’un grand hébergeur français a mis en exergue que les clients avaient souvent transféré des applications et des données chez le service provider, sans creuser plus loin l’architecture du SI Cloud. Cela fait souvent appel à cette image de « magie » du Cloud, expression souvent utilisée par les développeurs et des directions métiers qui n’ont plus à s’intéresser à la partie infrastructure. Malgré tout, si vous désirez sauvegarder des données dans le cloud, ce n’est pas gratuit et cela se configure et s’administre.

Dans le cas du Cloud, il devient étonnant de se poser la question de comment on gère la sauvegarde, et surtout où on l’entrepose. Initialement, la promesse énoncée des services Cloud est tout de même de ne plus s’inquiéter de la partie infrastructure et de ne plus acheter de matériel en propre. Mais il arrive que l’on décide de laisser la production dans le Cloud, parfait pour assurer une continuité de service optimale, et que l’on décide de réintégrer la sauvegarde, comme solution de repli aussi bien en cas de souci technique avec le service provider qu’en cas de litige contractuel.

Par contre, tous les services provider facturent des coûts de bande passante sortante (c’est-à-dire d’eux vers leurs clients), ce qui rend la notion d’externalisation vers autre chose que leurs propres infrastructures, assez onéreuse.

Une autre solution est de faire confiance totalement à un Service Provider et de lui confier aussi bien sa production informatique que la sauvegarde, correctement configurée et présente dans une zone géographique éloignée de la production.

La sauvegarde est clairement un outil critique pour les DSI et ne doivent pas être négligée, malgré les surcoûts que cela entraine sans retour sur investissement, tant que l’on subit pas de sinistre…

Ce composant du SI est comme la sécurité ou l’assurance automobile : on cherche à mégoter, mais au moment où on en a vraiment besoin, il est trop tard et les dégâts sont lourds, opérationnellement et financièrement. Qu’est ce qui sera le moins coûteux : l’assurance payante ou une perte totale des données et être dans l’impossibilité de produire et de servir ses clients pendant plusieurs semaines ou mois ?

Beaucoup d’organisations estiment que ces risques ne concernent que les autres et qu’il y a peu de chances qu’elles soient touchées. Mais à l’heure de la généralisation des attaques par ransomware et de l’explosion des usages cloud non maitrisés, peut-on sérieusement faire ce pari ?